【牛刀小试】DeepFlow®基于NBAD的网络安全分析

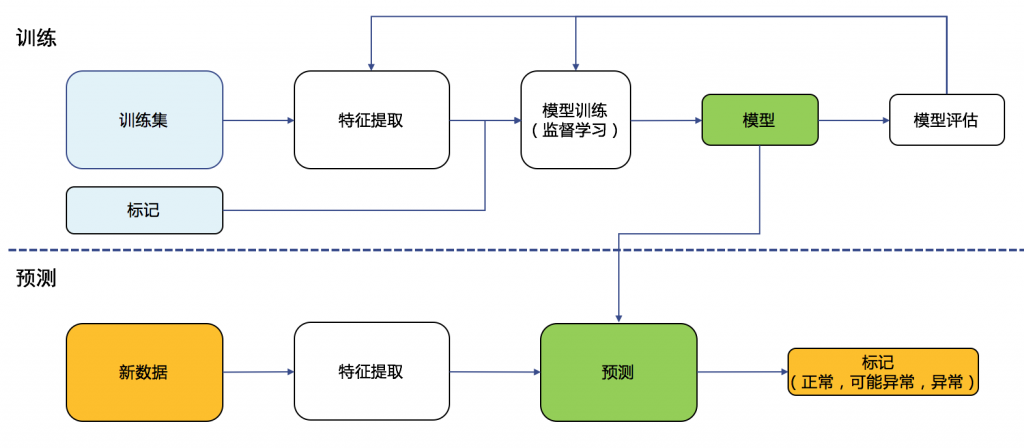

▌⒈基于行为的异常流量检测

随着企业IT大规模往云端迁移,网络安全从各企业部门自己担责,转移到由云平台负责。保证云网络安全可控已是网络用户的基本需求。当前网络攻击行为呈现出成本低廉、手段多样和危害极大三大特征,对云网络安全提出空前的挑战。尤其是DDoS,被认为是目前最难防御的网络攻击之一,业界至今没有完全彻底的解决方法。因此采取适当的措施降低攻击带来的影响、减少损失是十分必要的。

传统的网络安全防护手段已显现出各自的局限。在防护范围角度,传统手段往往着重网络边界和客户端布防,对来自内网的网络流量没有给予足够重视。在检测方式角度,基于网包特征匹配的检测方式对长时间、有计划的攻击防御不足。例如,防火墙基于包过滤策略,需要外部配置,对深度攻击无能为力。IDS/IPS基于攻击的特征匹配,可分析4层以上的内容,但不能主动学习攻击方式。WAF仅对Web提供高级防护,缺乏对其它应用支持。

Flow的出现使得网络采集技术取得长足的发展,原本冗长的网络会话,可以用极其精简的数据结构描述,也使得全网数据采集成为可能。近年大数据分析技术的兴起,多种机器学习计算框架的出现,使人们能够从海量多维数据中总结规律和趋势,并从中发现异常。NBAD(Network Behavior Anomaly Detection,网络行为异常检测)是一种基于网络流量数据分析监测网络安全威胁的技术,可以弥补基于网包特征检测方式的不足,与传统网络安全防护措施为互补关系。其广泛应用于企业网、园区网,数据中心及云虚拟化网络等场景,可对网络安全事件和威胁提供有效的监测、保护及预防手段。

全网采集和基于大数据分析的NBAD是云杉网络DeepFlow® NBAD诞生的背景。云杉网络DeepFlow®提供基于大数据机器学习技术的NBAD能力。凭借强大的网络流量采集及特征学习和分析能力,提供针对DDos攻击、端口扫描、口令入侵、恶意流量攻击等安全事件的实时监测、报警及回溯功能。并能通过机器学习算法持续完善流量模型,提高监测效率,为企业用户、数据中心、云网络运营者及虚拟网络租户提供网络安全保障,降低网络及业务风险。

▌⒉一个真实的应用场景

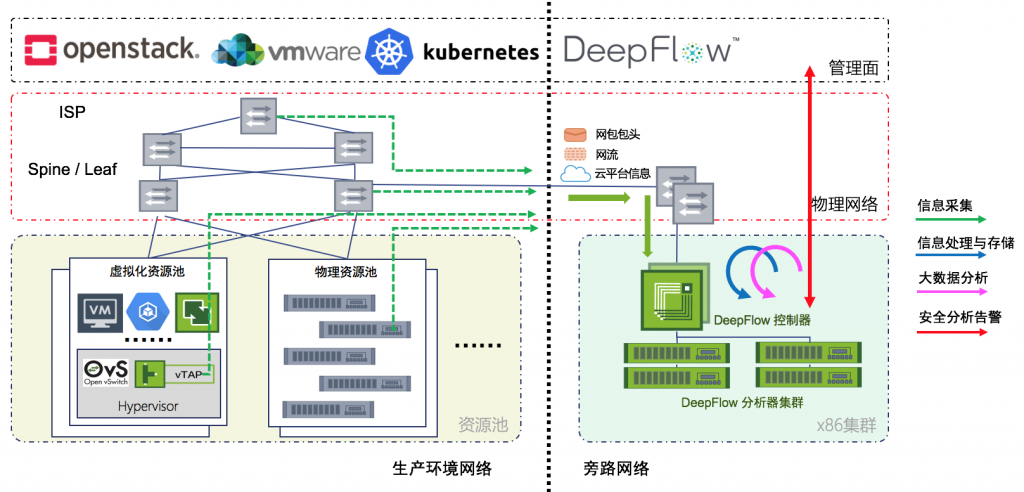

随着企业业务持续迁移到云端,其对业务网络的分析需求逐渐增多。云杉网络及时洞察了市场需求,已开发出DeepFlow® NBAD并部署在部分用户的环境中,对其生产网络中的行为异常进行持续检测和分析。

以下是某DeepFlow® NBAD部署环境示意图:

部署了DeepFlow® NBAD之后,数据中心管理员可在Web界面对网络行为异常进行分析,总览攻击源、攻击对象和攻击频率。也可钻取至特定资源,深入分析行为异常特征,并获取会话回溯,掌握网络行为异常证据,解决分析困难的问题。数据中心租户亦能获知租户网络使用情况,提前分析安全趋势,主动采取防御措施保证业务安全。

在网络行为类型检测中,DeepFlow® NBAD可识别如下异常:

-

应用层 – 网络应用一般以特定端口提供服务,通过关联网络端口与应用,可以判断网络行为异常与哪些应用相关。

-

FTP,SSH,Telnet,SMTP,SMTPS,HTTP,POP3

-

NTP,NETBIOS,RPC,IMAP,IRC,HTTPS

-

DNS,IMAPS,IRCS,POP3S,RDP,Oracle

-

MySQL,MSSQL,SIP,SIPS,Slowloris

-

传输层 – 利用TCP/UDP协议特性进行攻击

-

SYN Flood

-

UDP Flood

-

Ping Pong

-

Port Scan

-

Fraggle

-

Smurf

-

Land

-

网络层 – 利用IP,ICMP,ARP和RIP协议特性进行攻击

-

Range Scan

-

ICMP Flood

-

Ping of Death

▌⒊初露锋芒:随机数据抽样检测

从一小时数据中能发现什么?

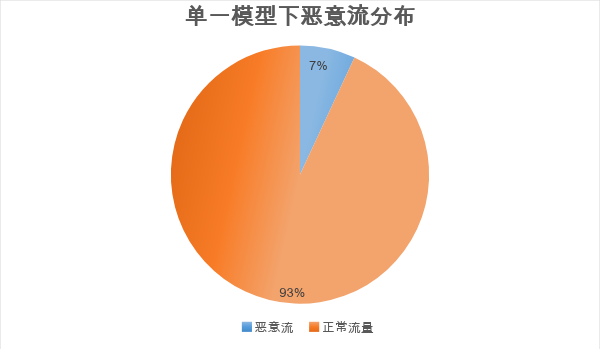

数据样本:由于该客户数据中心的网络流量数据量级较大,DeepFlow®在客户完成配置后采集的流量约20GB/小时。本次分析选取了客户某数据中心机房,北京时间2018年4月1日下午2时至3时共计1小时的流量数据。

通过对这一个小时的分析,我们发现该客户的数据中心有7%的恶意流量。

“剥茧抽丝”

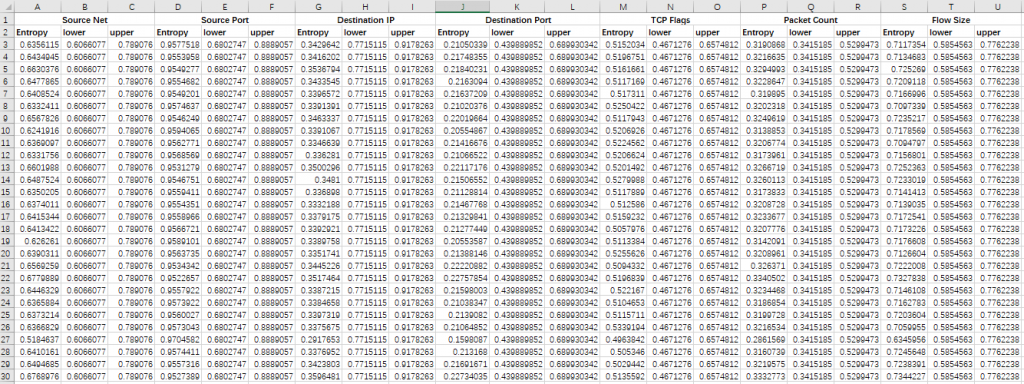

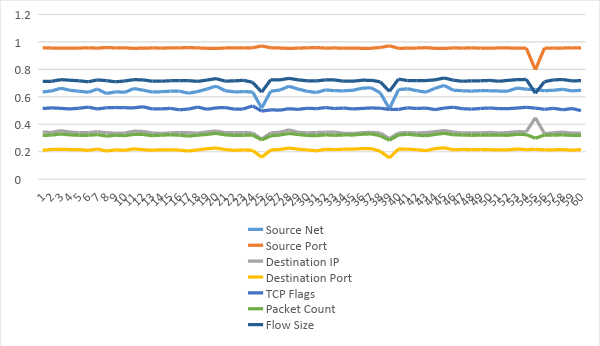

DeepFlow®分析流量数据时能够精确到每一分钟的机器学习特征指标,如下图。以下数据进行了脱敏处理,请读者参考。

当然这些都是在后台由程序自动完成的,如果我们将上图转换为坐标图「见下图」,能够清晰地发现3处异常,分别位于14:25分左右、14:39分左右、14:54分左右。

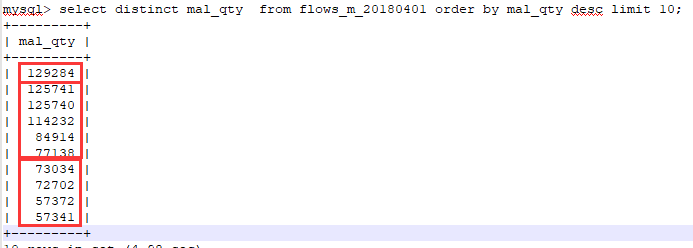

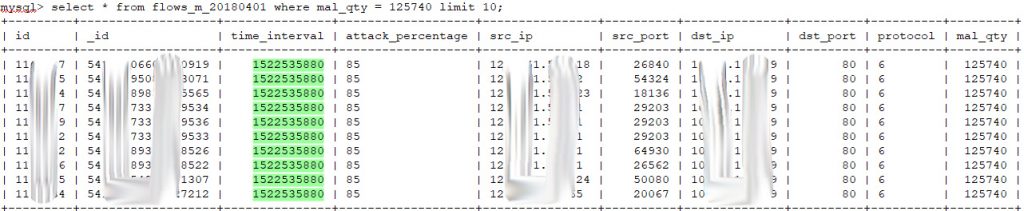

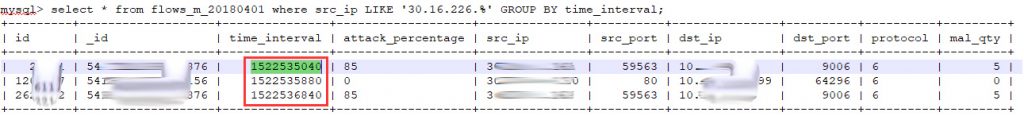

为了进一步验证,我们可以在恶意流记录中查看,下面的证据刚好与框住的三段匹配,其中mal_qty字段记录的是同一分钟内相同特征的流数量。

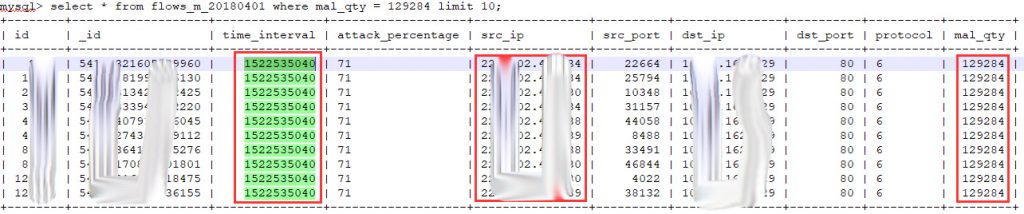

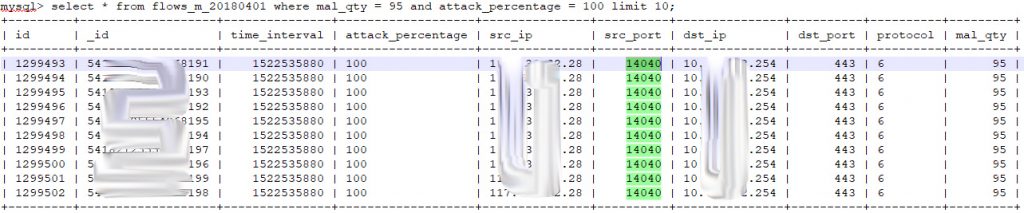

下面是第一次异常的数据:

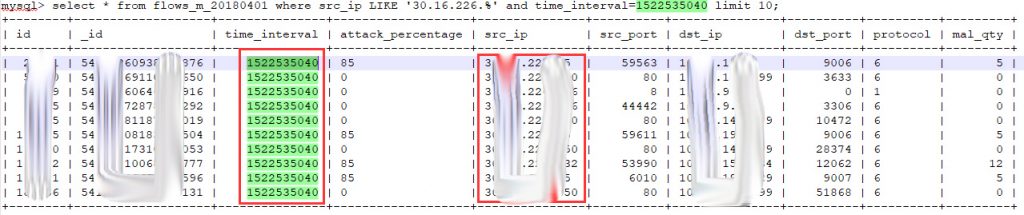

上图中,一分钟内相同特征的流量高达129284条,从上面的特征可以看出,本次异常来自22*.***.**.*,且攻击对象单一为10.**.***.**9。同一时刻、整齐的访客源IP地址,这属于明显的攻击特征。不过这更像是一次独立的攻击事件。

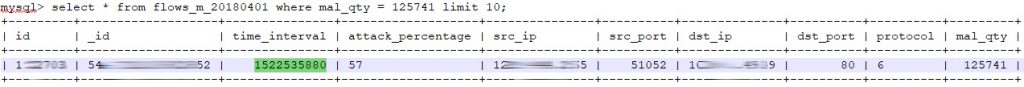

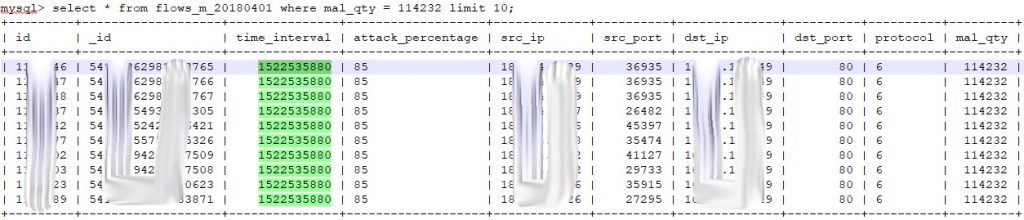

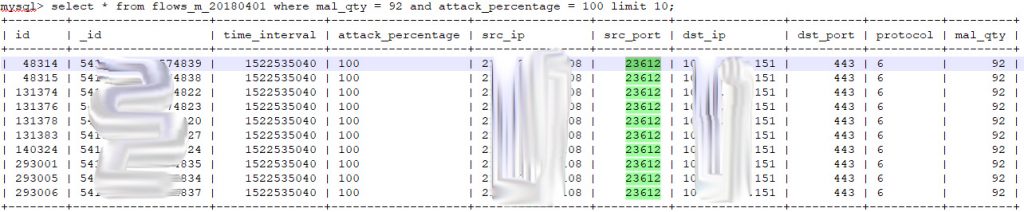

上图是第二次异常的数据。

第二次异常时,包含了第一次异常的受害者10.**.***.**9,同时增加了10.**.***.4*这个IP地址,从异常流量来源处,出现了分布式的特征。至此,我们可以大概确定,这两次异常网络行为是同一发起者。

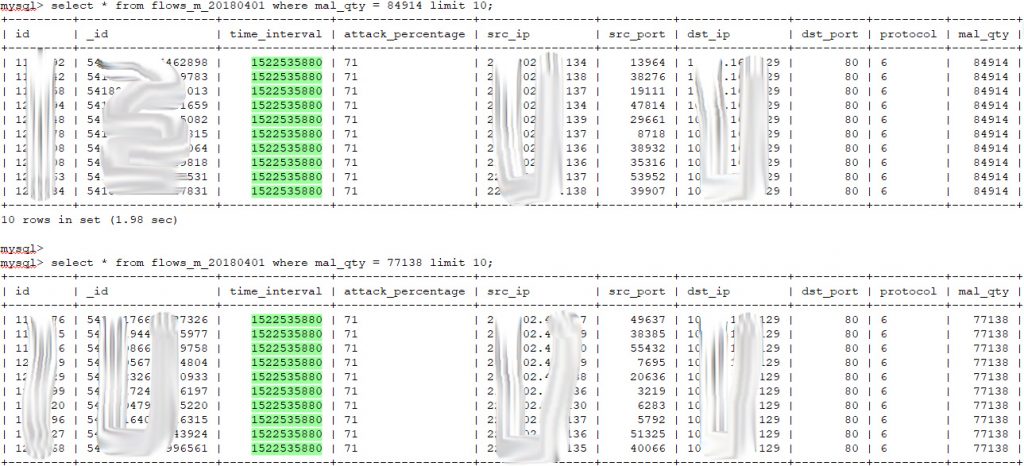

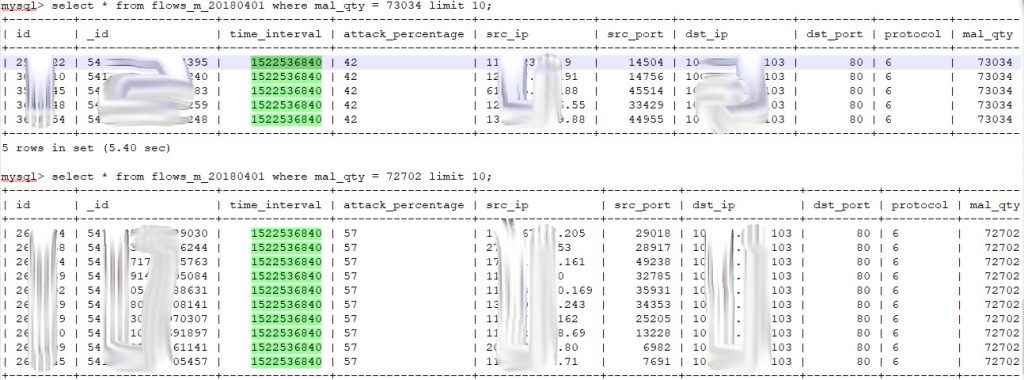

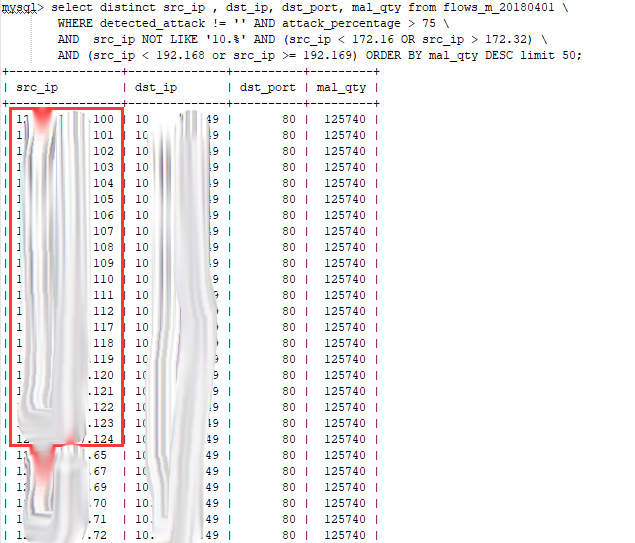

以下是第三次异常数据。

通过比对异常事件时间,发现与第三次异常吻合。此外,我们发现第三次异常呈现出完全的分布式特征,这与前两次异常引发的特征不同,属于新增加的攻击类型。

另外,从前面的图中,我们也能看出三种攻击手段的不同。

那么到底是谁发起了这些攻击行为呢?我们可以通过分析以上三次异常的IP地址来查找端倪。

是否还存在后续攻击?由于受样本数据的局限性,目前尚不足以下结论。

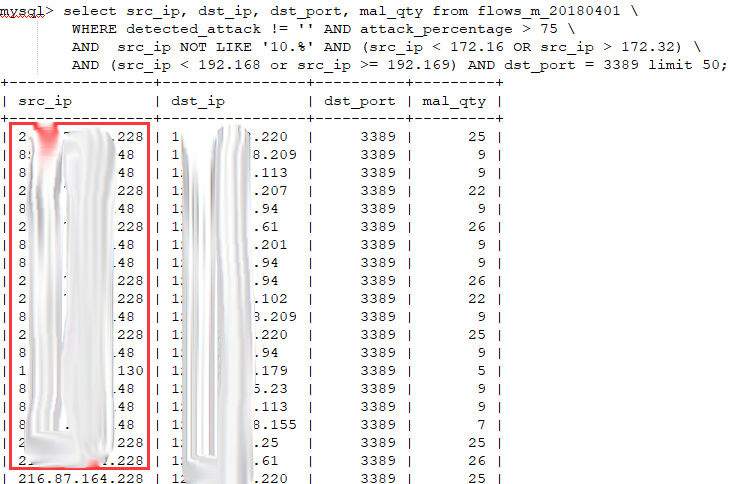

伪造连接

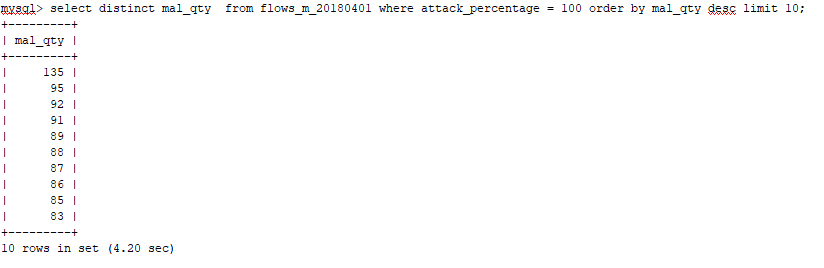

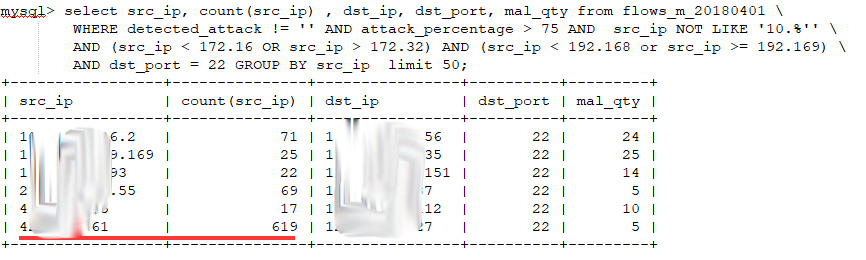

我们先来查看一下同类恶意流信息。

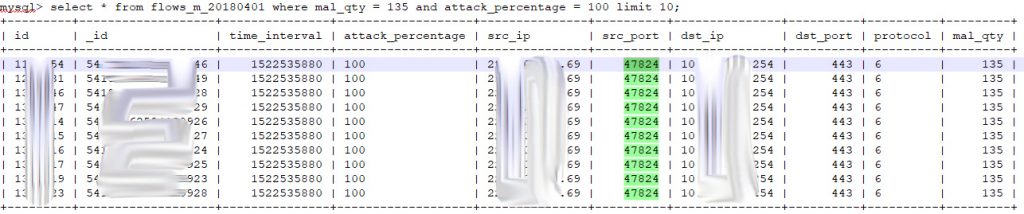

在相关的流中不难发现,伪造痕迹十分明显。在每一次的异常访问中,所有的异常连接均使用了相同的源端口。

DeepFlow®可以敏锐地发现这些异常,通过与控制器配合,我们可以进一步对恶意流进行处理。

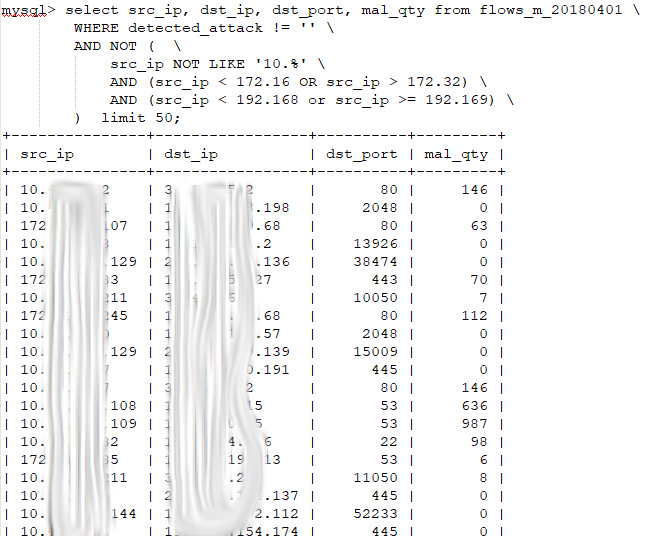

异常HTTP访问

下面的例子是标准的攻击流量,在访问HTTP的恶意攻击流量超出服务器承受时,会影响正常用户访问HTTP服务,具备明显的DDoS的特征。

借助DeepFlow® NBAD的异常行为分析功能,可以对识别出来的恶意流进行处理,以确保客户的业务服务可以被访问。

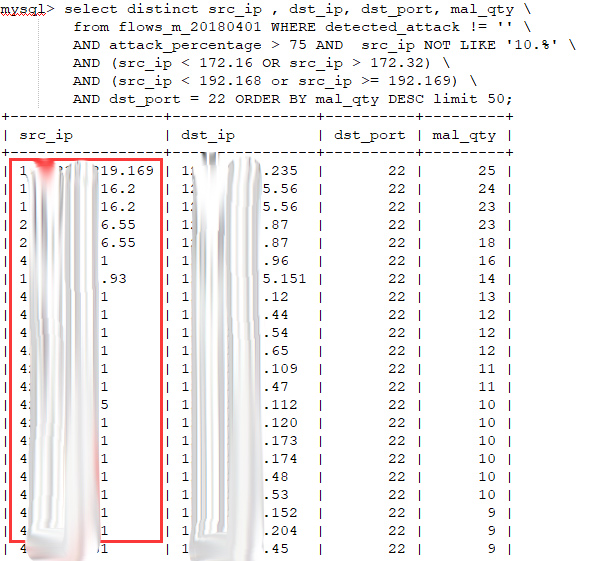

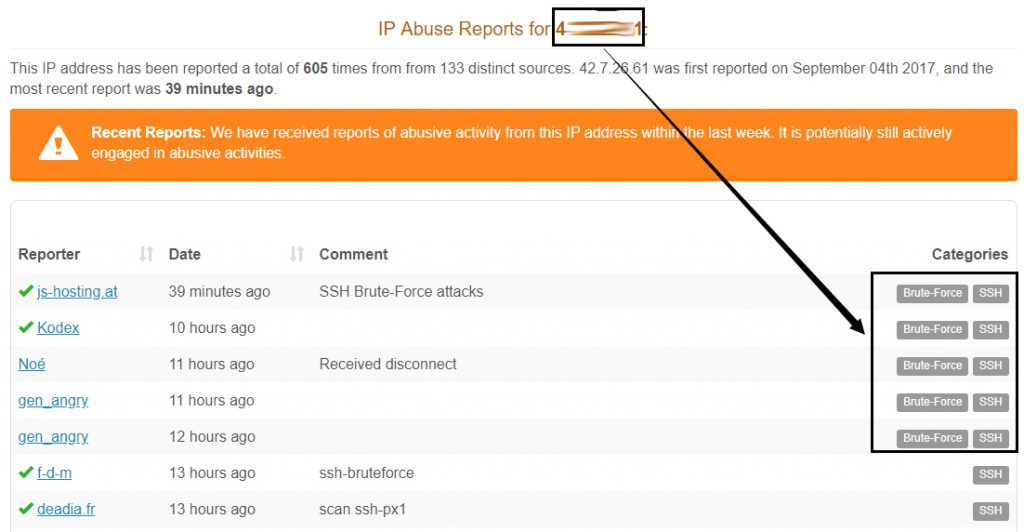

持续暴力破解

从下面的分析我们发现,有不法分子在时刻觊觎着该客户系统的账号。

借助云杉网络DeepFlow® NBAD,客户及时发现并制止了针对其系统帐号的暴力破解事件,提升了该客户系统的安全性。

▌⒋小结

通常被黑客攻破的系统会拥有明显的向外发请求的特征。DeepFlow® NBAD异常行为分析,能够做到对从内网发起的请求进行实时监控。DeepFlow®结合更多的有效信息,能预测可能发生的攻击事件,与多方安全资源联动。

基于这次随机一小时的网络数据检测,我们认为DeepFlow®在网络层、传输层、应用层的深度检测能力得到了检验。

-

DeepFlow® NBAD提供全网南北向、东西向流量采集与分析,不仅能够针对来自Internet外部攻击进行防护,也能够对云网内部流量进行全量采集和检测,从而消灭了网络盲点。

-

DeepFlow® NBAD既能检验大量已知行为异常,也能通过自学习添加新的检测模型,应对未知异常行为,持续提升业务安全指数。

-

DeepFlow® NBAD在持续主动分析过程中能自适应网络行为,避免了大量人工配置,提高检测准确率并预测攻击事件,为用户提供了智能化的网络监控分析能力。

-

DeepFlow® NBAD能够监测与防御多种内外网恶意流量和DDos攻击行为,确保业务连续与安全。

-

DeepFlow® NBAD针对内网病毒与异常行为提供有效防护,避免了信息泄露、文件丢失、业务中断等损失

-

DeepFlow® NBAD通过绘制攻击者与受害者画像,为提升整体网络安全提供依据。

SDN in China

2018年5月10日

关于产品