【DeepFlow】内网流量透视应用详解

在上一篇文章中,我们介绍了DeepFlow最受用户欢迎的功能——流量回溯分析。今天我们给大家介绍的是内网流量透视功能。

不易防御的魔法伤害

一切恐惧,源于不可见。

你无法防御自己看不到的攻击。虚拟化和云计算环境下的数据中心网络,多租户所需的资源和组网变化,将网络割裂成了大大小小的虚拟网络。

租户内部和租户间资源的网络通讯使得数据中心内部流量大量产生「数据显示,2016年76%的数据中心流量位于数据中心内部,预测到2020年云数据中心总流量将增长3.7倍」。

在信息安全领域,80%的信息安全事故和渊源来自企业内部,系统和数据面临的最大威胁来自企业防火墙后面或者云计算系统内部。

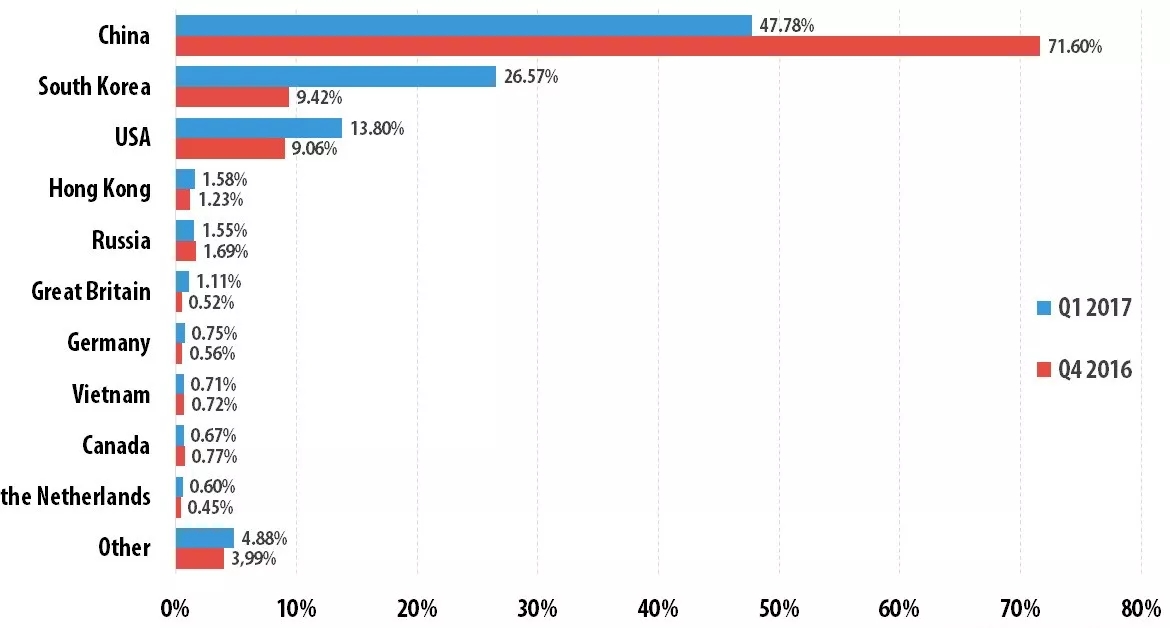

图片来自卡巴斯基2017年第一季度DDoS攻击报告:https://securelist.com/ddos-attacks-in-q1-2017/78285/

系统安全防范在技术上越来越严密,攻击者的方向也转而调整到从内部攻击。数据中心监测显示,来自外部攻击的行为呈下降趋势。

新型的攻击手段在云内已普遍存在并且十分高效,恶意攻击者事先通过租用/入侵一台云内虚拟机「很多客户普遍缺乏严格的账号管理机制、使用弱口令或者采用不可靠的加密技术,大量云主机沦为黑客的肉鸡」,与之相邻的虚拟机成为黑客攻击的首要目标,然后再对其它相邻虚拟网络发动攻击。

网络攻击者们不断试图破坏企业的应用程序并窃取数据信息,数据中心存储着企业最有价值和最明显的资产,数据中心成为了网络罪犯、黑客行动者的头号攻击目标。

虚拟化和云计算环境让网络边界消失,从内网发起攻击成为隐秘的攻击途径。传统的分析工具,难以做到对数据中心内部流量的检测和可视化。同时,数据中心内部的流量与服务器、租户、虚拟网络等各类要素紧密关联,如何实现有效的内网流量可视化和分析,成为云网络管理者棘手的问题之一。

上帝关上一扇门 如何开启一扇窗

某企业将IT资源集中化,上线了云管理平台。对云上的业务流量及安全,南北向由传统防火墙及网络分析工具承担,但是东西向的网络及安全问题缺乏有效的解决方案。

虽然从云管理平台中能够管理某个租户某一个子网中的虚拟机流量出入大小,但是均是基于虚拟机的视角,没有全局网络的视角,而且网络管理员无法借助云管理平台进行全面的网络管理,缺乏有效的网络管控工具。

﹛场景解决过程﹜

在过去的一个月里,用户经常遇到网络缓慢的现象,部分客户进行了保障,平台运营方开始对问题进行排查。

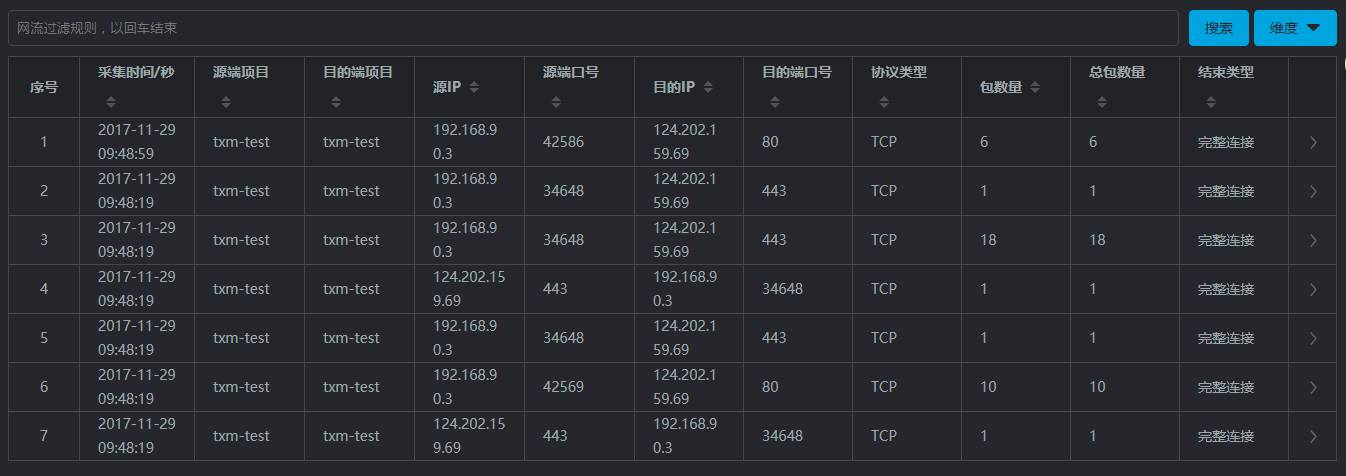

借助DeepFlow的回溯分析轻松发现异常:

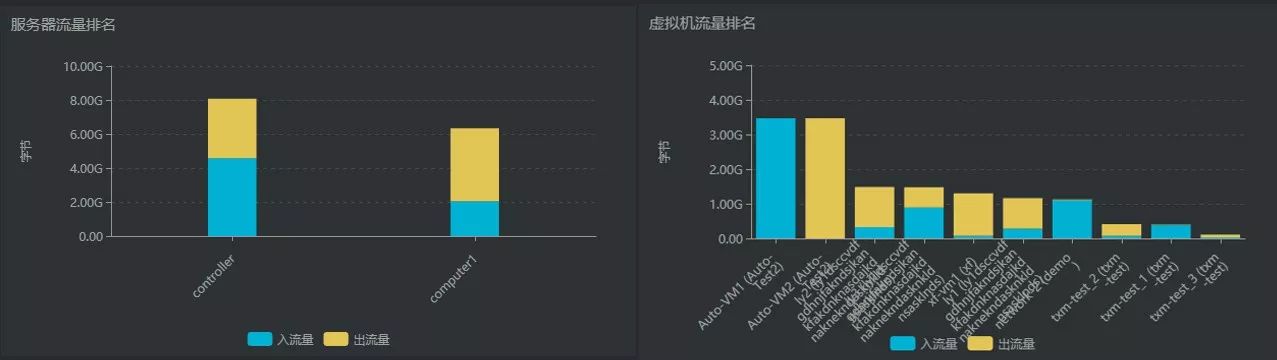

在服务器流量排名/虚拟机流量排名中首先发现了流量超标的服务器/主机。

1. DeepFlow可针对服务器、IP地址、虚拟机进行流量检索,对于OpenStack云平台,可直接通过项目查询OpenStack平台中对应的Project资源的流量信息。我们先从异常流量节点入手。

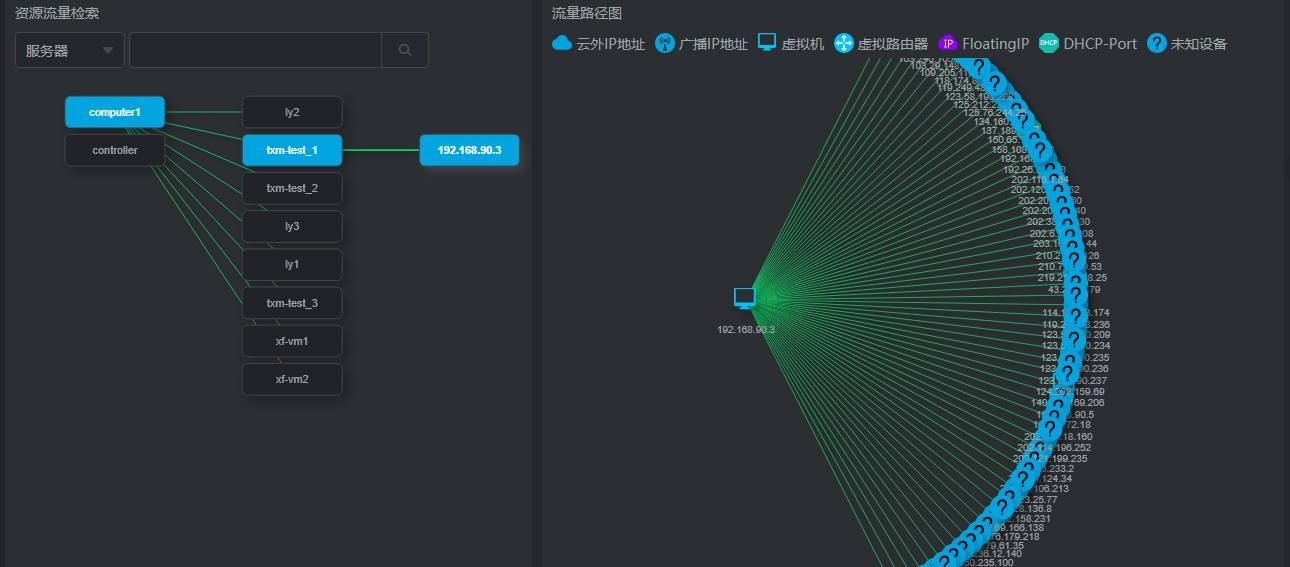

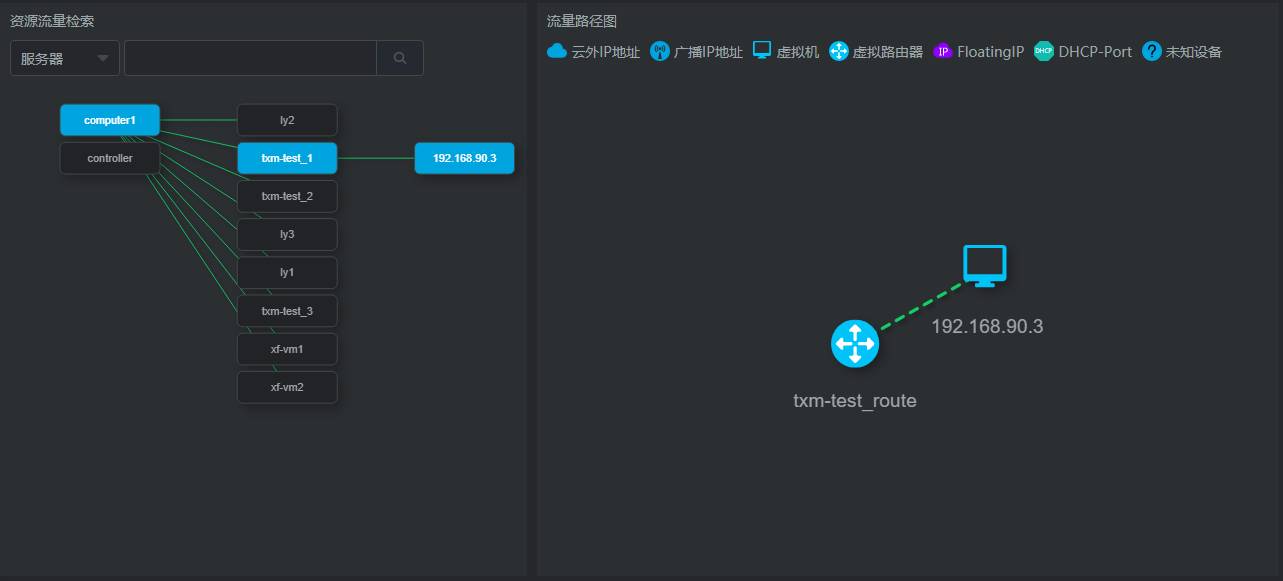

2. 选择该物理计算节点中的某台虚拟服务器,其私网IP呈现出来。

3. 与该IP有网络通讯的其他网络元素将在拓扑图中清晰呈现,其关联的网络元素包括云外IP地址、广播IP地址、虚拟机、虚拟路由器、Floating IP、DHCP-Port,如果流量交互的设备未能识别,将标识为未知设备。

4. 点击每条流量连线,将会呈现此条流量的具体详情信息。包括出入流量占比、不同协议流量占比、不同端口流量占比,以及全部流量传输信息。

﹛适用场景﹜

- 数据中心安全运营部门网络安全分析

- 数据中心网络运营部门故障诊断排查

- 云数据中心网络服务运营平台

- 软件定义的网络流量数据平台

﹛使用建议﹜

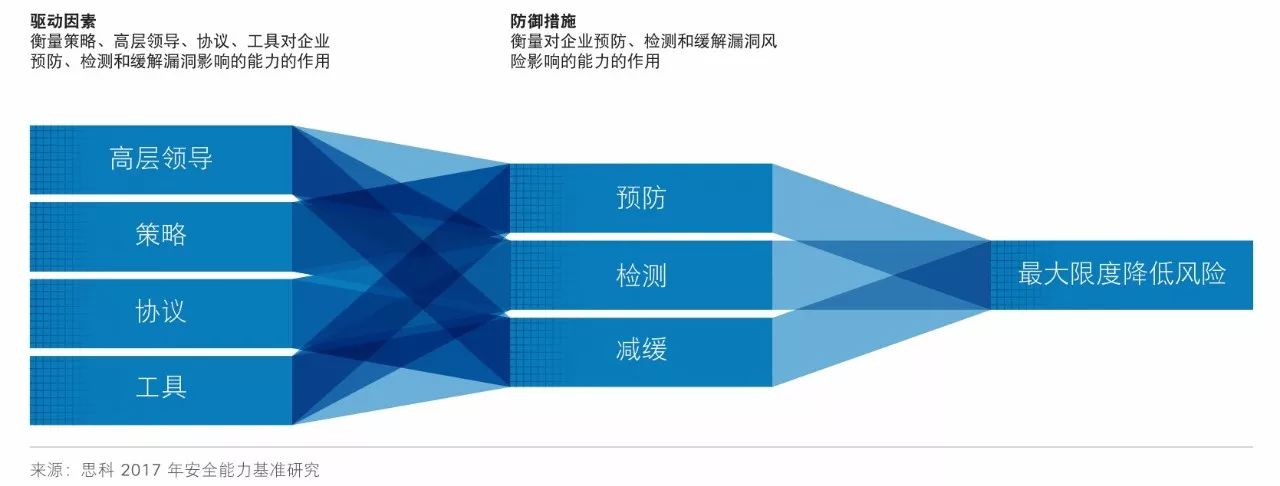

根据思科最新的网络安全报告,我们清楚地了解到组织最大限度降低风险的模式和决策链,所有这些驱动因素和防御是相互联系和相互依赖的。

决策者要了解组织如何有效防御风险、要分析有哪些驱动因素影响其预防、检测和缓解风险的能力。安全专业人员无法仅仅择优挑选几个驱动因素和一两个防御措施,就认为已解决了安全问题。

他们必须分析其防御系统决策链的弱点所在「例如,管理者支持度不高或缺乏防御漏洞的工具」并权衡必须在哪方面进行安全投资。

☞立即申请使用☜

您还可以通过以下方式了解更多云杉网络的信息

关注云杉网络公众号 yunshannetworks,回复“精选”查看;

云杉网络官方网站:yunshan.net

SDN in China

2017年12月13日

关于产品